Comment se connecter à mafreebox-freebox-fr en toute sécurité ?

L'accès à l'interface Freebox OS via mafreebox.freebox.fr expose parfois à des blocages…

Bitdefender free pour windows protège votre vie privée simplement

Statistiquement, les cyberattaques ne cessent de grimper, et chaque nouvelle brèche rappelle…

Sécurité réseau : ce qu’il faut savoir avant de déployer Specrem

Une simple règle de pare-feu, et tout bascule. Specrem, pourtant vanté pour…

Différence entre Avast et CCleaner : tout savoir sur les deux logiciels

Dans le domaine des logiciels de sécurité et d'optimisation, Avast et CCleaner…

Comment réagir efficacement face à une attaque en cours ?

La plupart des attaques ne préviennent pas. Pourtant, 72 % des incidents…

Qui domine vraiment le monde des hackers aujourd’hui ?

Le monde numérique est en constante évolution, et avec lui, les menaces…

Faut-il vraiment éviter de cliquer sur un lien suspect ?

Un simple clic peut parfois suffire à faire basculer une journée tranquille…

Protégér efficacement sa messagerie sur webmail académie montpellier

Les chiffres donnent le ton : chaque année, les tentatives de piratage…

Des astuces simples pour garder votre smartphone propre et performant

Les smartphones avalent nos journées, nos souvenirs et nos messages. Mais à…

Retrouver son code d’authentification à deux facteurs : astuces et conseils pratiques

Un utilisateur sur trois perd l’accès à ses comptes en raison d’un…

IPsec ou OpenVPN : quel protocole choisir pour sécuriser vos communications en ligne ?

Un chiffrement solide ne garantit pas toujours l’anonymat ni l’intégrité des données…

Comment trouver un spécialiste des audits en sécurité informatique ?

Sélectionner un spécialiste qualifié en audit de sécurité informatique représente une démarche…

Comment rester informé des nouvelles URL moovbob sans tomber sur des copies frauduleuses ?

Les URL changent, les copies pullulent, et le moindre faux pas peut…

Sites Web les plus piratés : quelle est leur liste en 2025 ?

Deux adresses. Deux chiffres. Et parfois, un simple bug peut faire basculer…

Autorisation de connexions non sécurisées sur Firefox : procédure et conseils

Naviguer en toute sécurité sur Internet est une préoccupation majeure, surtout avec…

Audit cybersécurité : Définition, importance et enjeux à connaître en 2025

Un audit mené hors de tout cadre reconnu, c'est laisser la porte…

Sécuriser votre réseau Wi-Fi : Identifier et gérer les appareils connectés

Un routeur Wi-Fi domestique mal configuré permet à des appareils inconnus d'accéder…

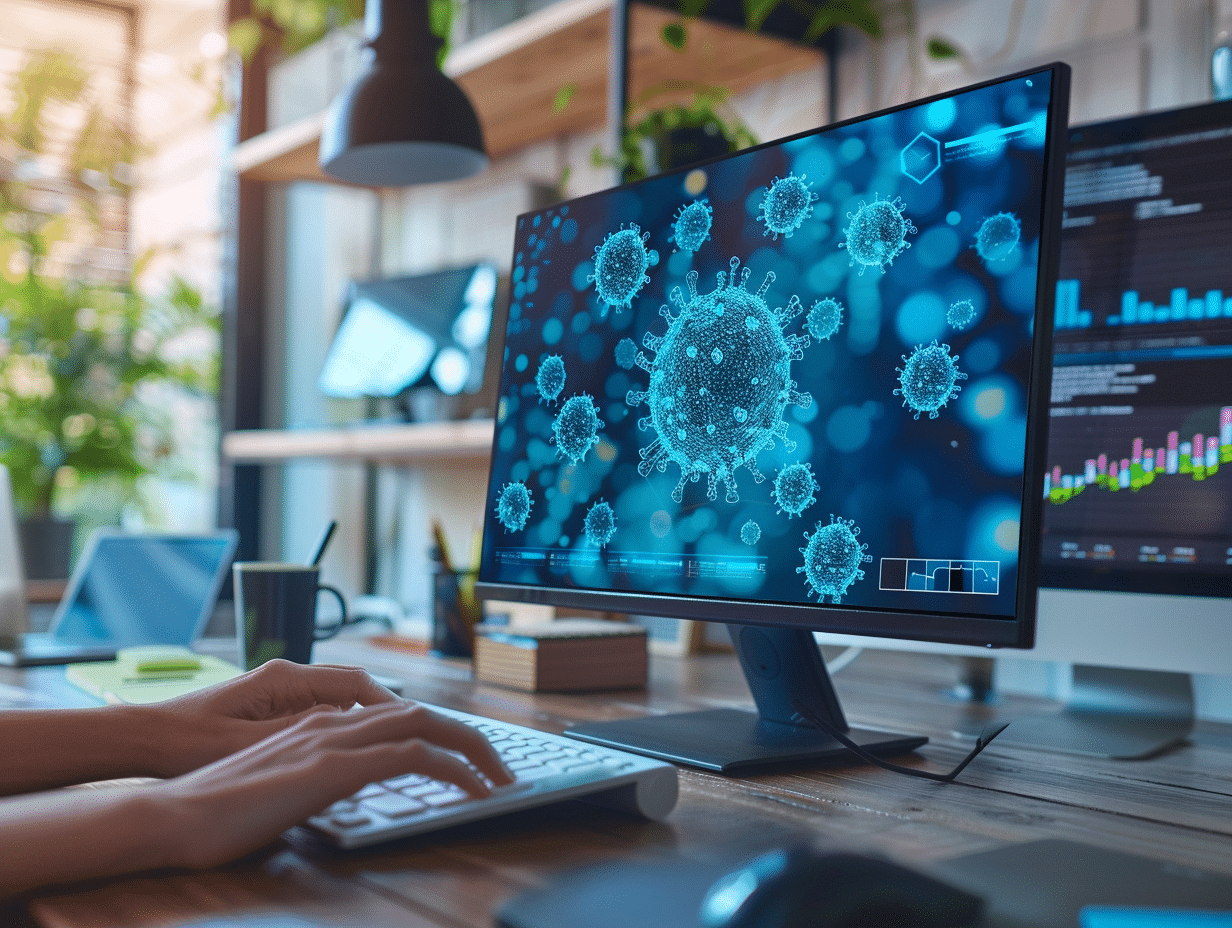

Ces virus informatiques qui menacent réellement la sécurité des données

Les virus informatiques ne dorment jamais, et c'est précisément ce qui devrait…

Sécuriser données téléphone : conseils experts pour protéger sa vie privée

Un smartphone non protégé envoie chaque jour des informations personnelles à des…

Problème de l’ESD : tout comprendre sur les risques et précautions à prendre

Un potentiel électrique de plusieurs milliers de volts peut se constituer sur…

Mots de passe enregistrés : où les trouver et comment les sécuriser ?

Un mot de passe recyclé sur plusieurs comptes, c'est un peu comme…

Techniques de surveillance : trois types essentiels à connaître

L'installation de dispositifs vidéo dans les espaces publics et privés est strictement…

Sécurisez vos comptes en activant l’authentification à deux facteurs

En 2023, plus de 80 % des violations de comptes en ligne…

Achats en ligne : quel est le risque le plus important ?

Un panier virtuel débordant, la promesse d’une bonne affaire à portée de…

Navigation privée : les inconvénients à connaître pour votre confidentialité en ligne

Un simple clic suffit pour se croire invisible : la navigation privée, c’est…

Langage des hackers : Décryptage d’un phénomène mystérieux dans le monde informatique

Les coulisses du monde informatique abritent un univers souvent insaisissable pour le…

Phishing : Quel est le principe de base d’une attaque ?

Le phishing, ou hameçonnage, est une menace persistante dans le paysage numérique.…

Générateur de mot de passe : comment choisir le meilleur outil pour sécuriser vos comptes ?

Protéger ses données personnelles en ligne est devenu une priorité absolue. Les…

Détection d’une infection par ransomware : signes et symptômes

Les entreprises et les particuliers sont de plus en plus confrontés à…